1. Cifrando como el César

Para comenzar a familiarizarnos con el cifrado de mensajes, vamos a trabajar un rápido ejemplo de un cifrado sencillo en Python para realizar por parejas, ya que sabemos que ¡dos cabezas piensan más que una!

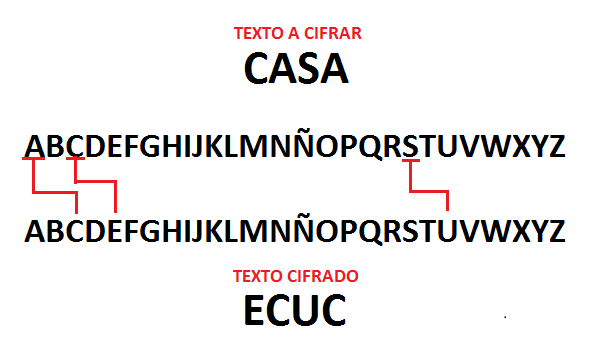

Debéis saber que el cifrado César consiste en ir sustituyendo cada letra del mensaje a cifrar, por una letra que se encuentra a un número fijo de posiciones en el alfabeto, de la original (se llama así porque lo ideó el empreador romano Julio César). Veamos un ejemplo:

Como podéis observar es un sistema de cifrado tan simple, que sólo sirve para textos enteros en mayúsculas o enteros en minúsculas.

Como podéis observar es un sistema de cifrado tan simple, que sólo sirve para textos enteros en mayúsculas o enteros en minúsculas.

Pasos que debéis dar:

- Crear un pseudocódigo que os ayude a visualizar el programa tras leer los puntos siguientes.

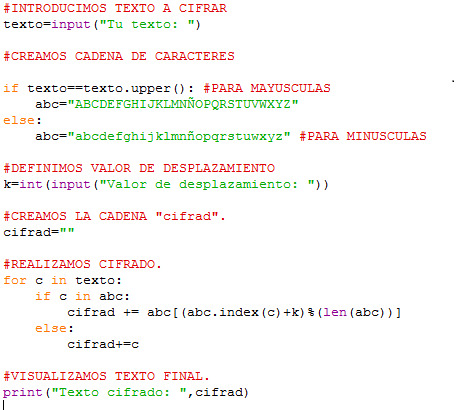

- Pedir por teclado el texto a cifrar. Lo meteremos en una variable llamada texto.

- Crear la cadena de letras del abecedario por la que nos moveremos para obtener la letra de sustitución. A esta variable la llamaremos cadena. Nuestro programa debe funcionar tanto para textos en mayúsculas como para textos en minúsculas, por lo que la variable que inicializamos con las letras del alfabeto debe tener las letras en mayúsuclas o en minúsculas según el texto que hayamos introducido por teclado (PISTA: usa la estructura IF-ELSE y la función texto.upper() para la condición).

- Pide por teclado el valor de desplazamiento que vamos a usar en el código a aplicar (variable desp).

- Crea una variable para almacenar la cadena resultado (por ejemplo: cifrado="")

- Recorre la cadena texto con un bucle introduciendo en la variable cifrado el carácter que se encuentre en el lugar resultante de sumar desp al índice de la variable cadena donde se encuentra la letra actual que estamos cifrando. Os ayudará usar un bucle:

for c in texto: y también os ayudará la función cadena.index(c) - ¡Imprimid vuestro mensaje cifrado!

¿Necesitáis ayuda?

¿Se parece vuestro programa a este?

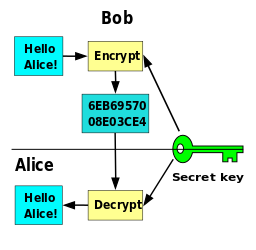

Criptografía es escribir con clave secreta o de un modo enigmático. Con esta finalidad, dado un mensaje en claro, es decir, mensaje reconocible, al que se le aplique un algoritmo de cifrado, se generará como resultado un mensaje cifrado que sólo podrá ser descifrado por aquellos que conozcan el algoritmo utilizado y la clave que se ha empleado.

Criptografía es escribir con clave secreta o de un modo enigmático. Con esta finalidad, dado un mensaje en claro, es decir, mensaje reconocible, al que se le aplique un algoritmo de cifrado, se generará como resultado un mensaje cifrado que sólo podrá ser descifrado por aquellos que conozcan el algoritmo utilizado y la clave que se ha empleado.

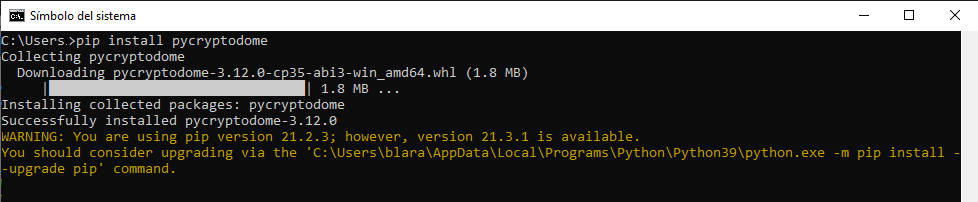

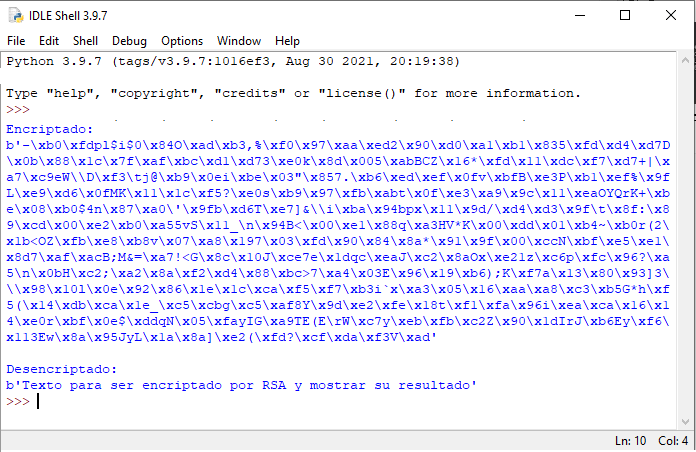

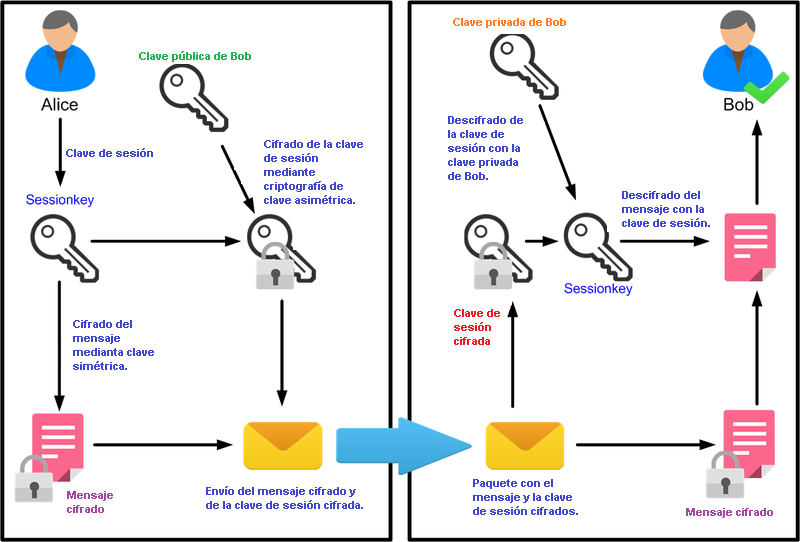

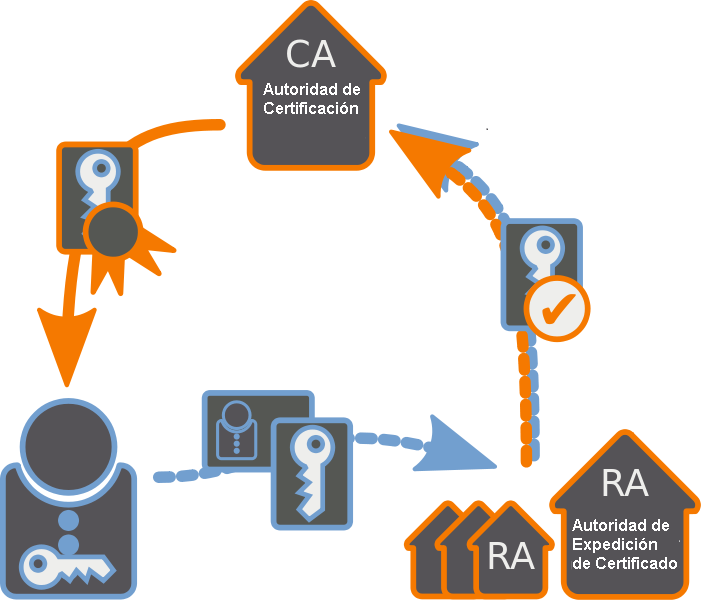

Hemos decidido dotar de seguridad a nuestro programa de reserva de butacas en el cine: ahora sólo podrán realziar reservas los clientes que conocen la contraseña. Para ello, nuestra contraseña está previamente configurada en la aplicación, pero para mantenerla almacenada de forma segura hemos decidido aplicarle un cifrado de clave pública

Hemos decidido dotar de seguridad a nuestro programa de reserva de butacas en el cine: ahora sólo podrán realziar reservas los clientes que conocen la contraseña. Para ello, nuestra contraseña está previamente configurada en la aplicación, pero para mantenerla almacenada de forma segura hemos decidido aplicarle un cifrado de clave pública