6.2. Criptografía asimétrica

Los sistemas de cifrado por clave asimétrica usan un par de claves: una privada (que solo conoce el propietario) y otra pública (que es la que se intercambia).

En este caso no habrá problemas con el intercambio de la clave (tal y como ocurría en los sistemas de clave simétrica) pues el atacante no podrá hacer nada sólo con la clave pública, necesitaría también la privada (que sólo la tiene el propietario y no se ha intercambiado en ningún momento).

Estos sistemas nos serán de utilidad para dos fines principales:

- Confidencialidad (encriptación del mensaje de forma que solo el usuario con la clave privafa adecuada lo pordrá descodificar).

- Autenticación (garantizando que el mensaje ha sido emitido por quién dice ser)

Veamos estas dos posibilidades.

|

| Imagen en WikimediaCommons de Davidgothberg bajo licencia public domain |

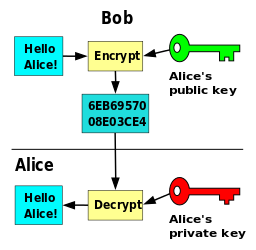

ENCRIPTACIÓN CON CLAVE ASIMÉTRICA

Bob desea mandar un mensaje a Alice, Bob usará su clave pública (que es de conocimiento general) para encriptar el mensaje. Pero sólo Alice, que posee la clave privada adecuada podrá descifrarlo.

VENTAJAS

La clave privada nunca se distribuye, por lo que no existe el problema de comunicación de la clave que existía en los sistemas con clave simétrica.

Solo he de conocer dos claves (la pública, de conocimiento general, y la privada, que conozco yo exclusivamente), independientemente del número de receptores con los que vaya a intercambiar información (evitamos el problema de elevado número de claves cuando el número de receptores era grande que veíamos en los sistemas de clave simétrica).

INCONVENIENTES

Requieren mayor tiempo de cifrado, los mensajes generados son más grandes, las claves empleadas también son de mayor tamaño para garantizar la seguridad. Por lo que en general requieren más tiempo y recursos que los sistemas de clave simétrica.

Es necesario algún sistema que garantice que la clave pública, que se distribuye libremente, es auténtica ( p.ej. PKI (Infrestructuras de clave pública) que son las usadas en los DNIe o con los certificados digitales emitidos por la Fábrica Nacional de Moneda y Timbre o las listas de revocación de certificados).

Objetivos

ALGUNOS ALGORITMOS DE CIFRADO CON CLAVE ASIMÉTIRCA

- RSA ( Rivest-Shamir-Adelman)

Este algoritmo se basa en la factorización de números enteros.

Se puede emplear para firmas digitales, pero no permite cifrar la información.

Requiere equipos potentes y más tiempo de cómputo que RSA.

- DSA (Digital Signature Algorityhm)

Algoritmo de firma digital del Gobierno Federal de Estados Unidos. Al igual que RSA permite firmar digitalmente, pero no cifrar. Es más lento que RSA pero también más seguro.

- ElGamal

Algoritmo de uso libre (no está bajo ninguna patente) que permite tanto firmar como cifrar.

|

| Imagen en WikimediaCommons de Davidgothberg bajo licencia public domain |

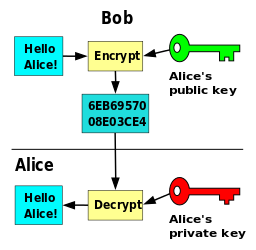

AUTENTICACIÓN CON CLAVE ASIMÉTRICA

Bob desea mandar un mensaje a Alice asegurando que es e´quién lo envía, para ello deberá firmar el mensaje (esta firma digital, al igual que una firma escrita, nos indicará que el mensaje es suyo).

Para esto Bob usará su clave privada (que como sólo conoce él, nos asegura que ha sido él quién ha generado la firma).

Normalmente no se cifra el mensaje completo (a menos que también deseemos asegurar su privacidad), lo que se hace es generar una función resumen o hash a partir del mensaje, y será sólo este resumen lo que encriptemos con nuestra clave privada.

Una vez Alice reciba nuestro mensaje, podrá verificar con su clave pública, mediante la obtención del resumen, que fue Bob quién envió el mensaje.